2025年,一家深圳的LED外贸公司丢了一个德国客户——不是因为报价太高,也不是因为交期问题,而是因为双方在WhatsApp上讨论的定制规格被截屏外流到了竞争对手手里。老板事后才意识到:他们和客户聊了三个月的产品细节、价格底线、物流方案,全走的是没有任何加密保护的普通聊天通道。

这不是一个孤例。根据IBM的《2025年数据泄露成本报告》,全球数据泄露的平均成本已上升至488万美元,其中中小企业面临的单位成本反而更高——因为它们缺乏基本的安全基础设施。而跨境B2B场景中,WhatsApp、微信、Telegram等即时通讯工具早已成为事实上的商务谈判主战场。问题是:绝大多数中小企业主对"加密聊天"的理解还停留在"那是军火商和政府才需要的东西"。

加密聊天是不是被过度炒作了?

坦白说,一部分是。市面上确实有不少产品把"端到端加密"当成营销噱头,仿佛只要打开了那个开关,你的数据就刀枪不入了。但核心问题不是加密有没有用,而是大部分企业主根本没意识到自己的数据在以什么方式暴露。

想象这个场景:你和海外客户在WhatsApp上确认了最终报价、付款条件,还讨论了产品的独特卖点。这些消息在你的手机上、客户的手机上、Meta的服务器上、还有可能被你公司任何能接触到这部手机的人看到。如果员工离职时带走了聊天记录?如果手机在展会上被盗?如果是商业间谍通过公共WiFi抓包?——普通聊天工具对这些问题没有任何防护。

根据Verizon《2025年数据泄露调查报告》,人为因素(包括设备丢失、内部人员泄露、凭证被盗)占所有数据泄露的68%。跨境贸易场景天然放大了这些风险:设备跨越多国网络、多人共用客户沟通账号、离职交接时聊天记录缺乏管理机制。你的数据安全不是取决于你有没有加密,而是你的整个消息生命周期有没有被有效管控。

一条消息泄露,到底能在跨境生意里撬动多大的连锁反应?

我们来看一个真实案例的简化版本。某消费电子外贸公司(年营收约300万美元)和一家美国品牌商谈判OEM订单。谈判过程中,双方在Telegram上讨论了产品的BOM成本拆解、目标零售价区间、以及排他性条款草案。这些信息被该公司的前员工(离职后加入竞争对手)截图转发给了另一家供应商。结果是:竞争对手直接用更低价格切入——不是因为他们成本更低,而是因为他们知道了精准的报价区间和客户痛点。

这个案例说明了跨境商务中一个被严重低估的风险维度:供应链级的信息不对称。你不需要被"黑客攻击"——一次截图、一次转发,就足以让你的商业情报贬值。而端到端加密聊天的核心价值正在于此:即使消息被截获或设备被他人接触,内容本身也是不可读的。它不是在防"黑客",而是在防"人性"。据Cisco《2025年网络安全就绪指数》,部署了通信加密的企业遭遇商业信息泄露的概率比未部署企业低41%。

中小企业做数据安全,钱花在刀刃上该花在哪?

大企业可以花几十万美元部署全套DLP(数据防泄漏)方案,但中小企业的预算通常只有几千到几万人民币。这时候的决策逻辑应该围绕"最大风险点"来配置,而不是追求面面俱到。

跨境B2B场景中,最高频的风险场景排序是:① 员工离职带走客户聊天记录 → ② 多设备共用导致的账号泄露 → ③ 公共网络环境下的传输拦截。针对这三个场景,一个合理的入门方案应该是:选择支持端到端加密的沟通工具 + 开启本地消息归档(确保即使云端数据丢失也有本地副本)+ 配置设备级别的访问控制。

需要强调的是,自建部署不是每个企业都需要的——但如果你处在一个对数据管辖权高度敏感的行业(比如跨境医疗、金融科技、知识产权密集型制造业),独立部署就是合规的基线要求,而不是锦上添花。欧盟GDPR、中国《数据安全法》、美国各州的隐私法案都对企业数据存储位置和传输方式有明确要求,违反的代价远高于部署成本。推荐查阅欧盟标准合同条款(SCC)官方指南,了解跨境数据传输的合规框架。

从"够用就行"到"不至于后悔":三步升级路径

如果你现在的跨境沟通还停在"WhatsApp够用了"的阶段,不妨用以下三步做一个快速自检:

第一步:盘点信息暴露面。列出过去三个月里在聊天工具中传输过的敏感信息——报价单、合同条款、客户名单、产品图纸、付款账号。不需要精确,凭记忆列就行。你会惊讶于有多少"这不算机密吧"的信息其实在竞争对手眼里是金矿。

第二步:评估最可能的泄露路径。你的团队离职率高吗?多个人共用客户沟通账号吗?出差时会在咖啡馆连公共WiFi吗?最可能的泄露路径就是你最该优先堵住的漏洞。

第三步:在能力范围内做最小闭环。如果你目前没有任何消息安全措施,最低成本的起步是:选一款支持端到端加密且带消息归档功能的工具,把核心客户沟通迁移过去。不需要一步到位,但"零防护"状态每持续一天,暴露风险就多一天。

加密聊天到底会不会影响沟通效率?

这是一个常见的顾虑——加了密是不是消息就慢了?界面就复杂了?客户就收不到了?实际上,现代端到端加密技术的用户体验已经高度透明。以Signal协议(WhatsApp底层使用的加密协议)为例,加密和解密发生在消息发送和接收的瞬间,用户感知不到任何延迟。唯一的变化是你多了一层安全——但这个安全在不出事的时候是"隐形"的。问题在于,"不出事"不是一种策略,它是一种运气。而跨境生意经不起运气的考验。

如果我已经在WhatsApp上用了"端到端加密",还需要额外工具吗?

WhatsApp确实默认开启了端到端加密,但它的安全边界到此为止。它不解决这几个问题:你的手机被他人解锁后可以直接查看所有聊天记录;员工离职时可以一键导出全部对话;你无法对公司整体的通信做统一的归档和审计。加密是必要条件,但不是充分条件。如果你的场景涉及多人共用商务沟通账号、有合规审计需求、或者你的行业有数据本地化存储的政策要求,单靠WhatsApp是不够的。这时候你需要一个在加密之外还提供消息归档、访问控制、甚至自托管部署选项的平台。

私有化部署是不是只有大公司才用得起?

过去可能是,但现在不是了。云原生时代的私有化部署成本已经大幅下降——一套轻量级的消息平台私有化部署方案,年成本可以控制在一两万人民币以内,远低于一次数据泄露事件的平均损失。而且对于跨境业务来说,私有化部署解决的不只是安全,还有数据主权问题:你的客户数据到底存在哪里、受哪个国家的法律管辖。越来越多的海外客户在合同里明确要求数据不得离境——这正在成为一个商务准入门槛,而不是安全选项。

FAQ Schema

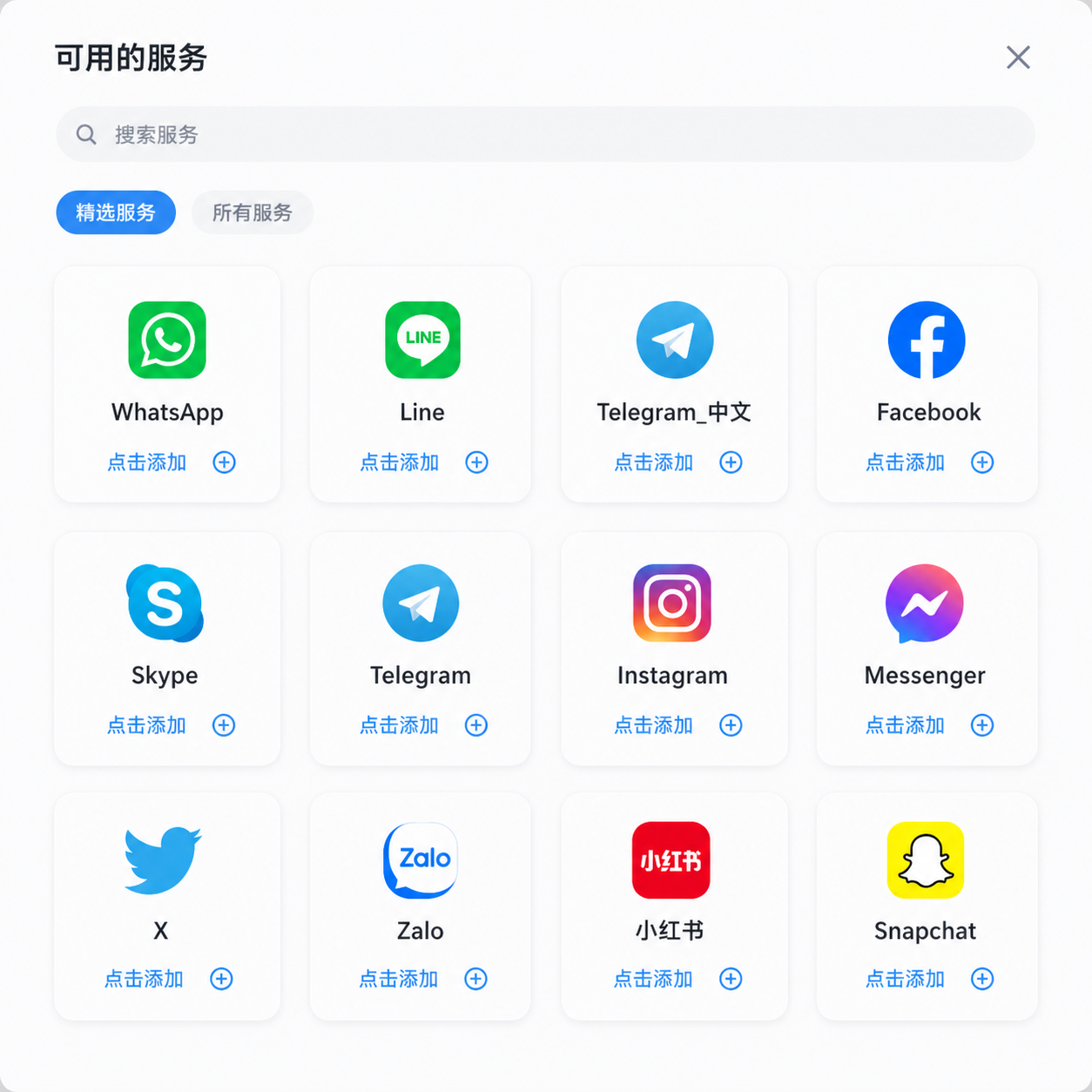

加密聊天的价值,不在"出事"的那一天才有。它的真正意义是让你在每一个日常的跨境沟通中都有底——你不需要担心离职员工手里的聊天记录、不用担心客户数据被第三方平台关联分析、不用担心一次不经意的信息泄露毁掉三个月的谈判成果。如果你正在用多平台聚合工具管理WhatsApp、Telegram、微信的客户沟通,确保它具备端到端加密和消息归档能力已经是底线而非加分项。OneChat一聊在这方面提供了从加密通信到本地存储到私有化部署的完整方案——不是因为它多"高级",而是因为跨境生意需要的安全水位,早就不是普通聊天App能支撑的了。